Під час війни шахраї активно діють за старими і новими схемами - будьте обережні

У тексті цих повідомлень йдеться про можливість українців заповнити заявку та отримати матеріальну допомогу. А також спонукання до донату від 10 доларів на потреби українців.

Коментарі виглядають як СПАМ. А власники цих сторінок - звичайний бот з історією створення менше ніж рік.

Далі більше - щоб задонати "від донора до особи безпосередньо", чомусь потрібно зареєструватись на криптобіржі https://www.binance.com/

До того ж на сайті не вказана навіть назва організації.

Кіберполіція вже перевіряє легітимність цієї структури.

Про це повідомили в управління поліції охорони Запорізької області.

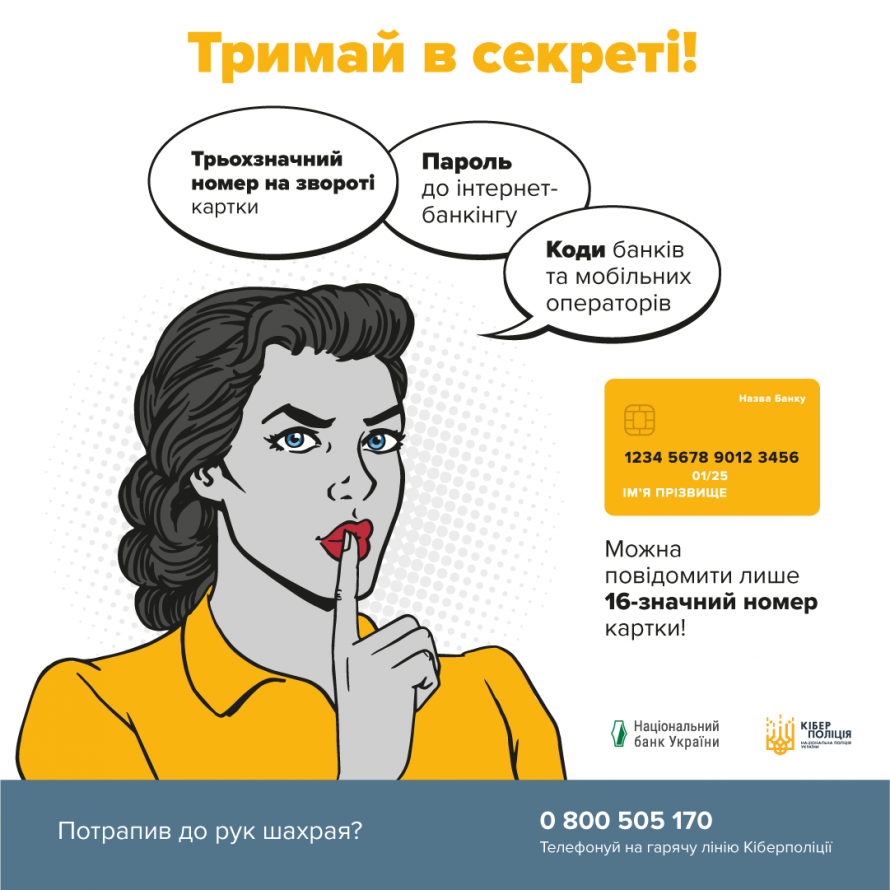

Та нагадали про необхідність бути обачними. Не передавайте невідомим особам свої дані, не відправляйте гроші у невідомі організації.

Діють зловмисники й за "старими" схемами. Дзвонять від імені знайомих чи представляться ними і просять гроші на життєво необхідне. Схвильовані люди перераховують гроші. І тільки потім дзвонять своїм близьким та дізнаються, що ті не просили про допомогу. Після цього звертаються до поліції.

Таким чином раніше судимому безробітному 31-річному чоловіку вдалось виманити у двох запоріжців понад 20 тисяч гривень. Ці гроші потерпілі самі перерахували на зазначені аферистом рахунки - нібито на лікування своїх знайомих.

В одному випадку зловмисник представився товаришем потерпілого, який служить у ЗСУ і сказав, що лежить, поранений, в госпіталі. Потерпілий перерахував псевдотоварищу понад 16200 гривень, а також через водія таксі передав посилку з теплими речами.

Виявилось, що зловмисник купував використанні мобільники та телефонував зазначеним у телефонній книзі абонентам.

Запорізькі оперативники викрили телефонного шахрая. Досудове розслідування триває під процесуальним керівництвом Запорізької окружної прокуратури. Про це повідомили у поліції Запорізької області.

Ми також писали, що У запорожців крадуть гроші з карток – які схеми обману.

Читайте також: У Запоріжжі ув'язнений дурив на гроші людей, які хотіли придбати генератор.